Датчик освітлення на телефоні може шпигувати за вами - фото

На сьогоднішній день, зламування або отримання інформації про об'єкт стеження за допомогою датчика освітлення занадто складний для широкомасштабних атак

Люди дуже довіряють своїм мобільним телефонам. Але, на жаль, вони також можуть бути використані проти нас. Так, нове дослідження вчених Массачусетського технологічного інституту показало, як хакери можуть використовувати датчик освітленості телефону для відстеження нашої активності.

Датчики зовнішнього освітлення використовуються телефонами для визначення рівня навколишнього освітлення та відповідного регулювання яскравості, якщо увімкнено автоматичне налаштування. У той час як інші функції телефону, такі як камера або мікрофон, вимагають дозволу користувача для доступу до них програм, датчики освітленості зазвичай цього не роблять. Саме цим, на думку дослідників, можна скористатися, пише Іflscience.

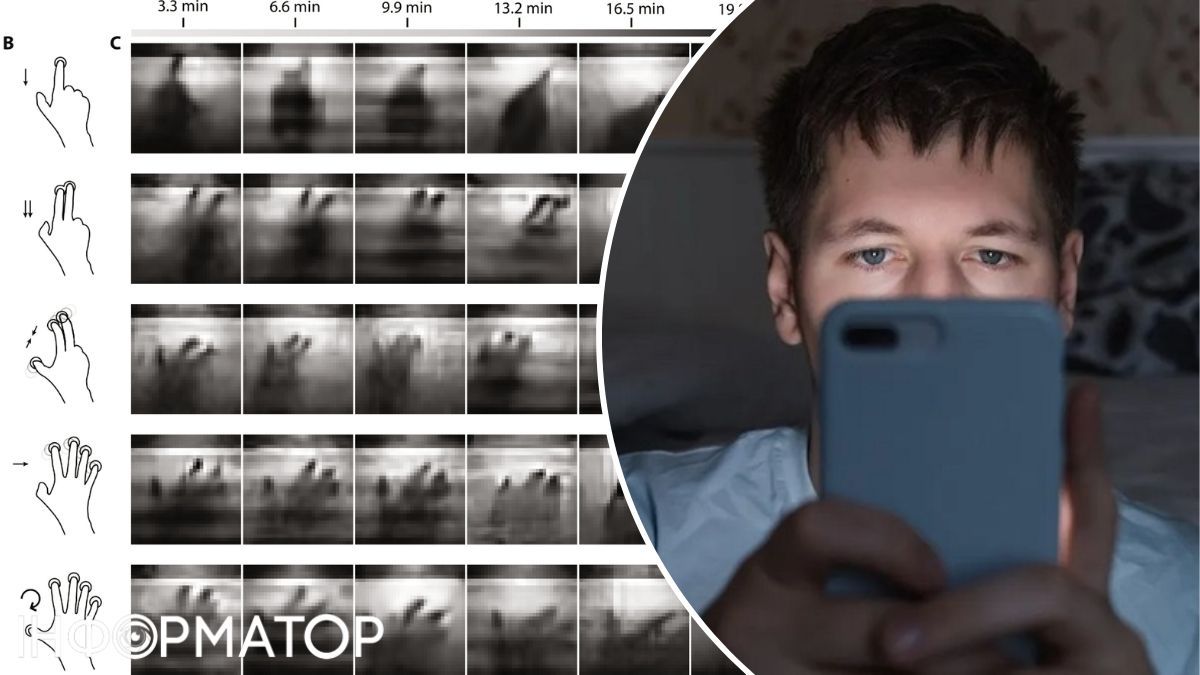

Команда під керівництвом Яна Лю з Массачусетського технологічного інституту розробила алгоритм, здатний використовувати зміни, зафіксовані датчиком освітленості, для реконструкції зображень сенсорних взаємодій людини з телефоном, таких як прокручування або свайп.

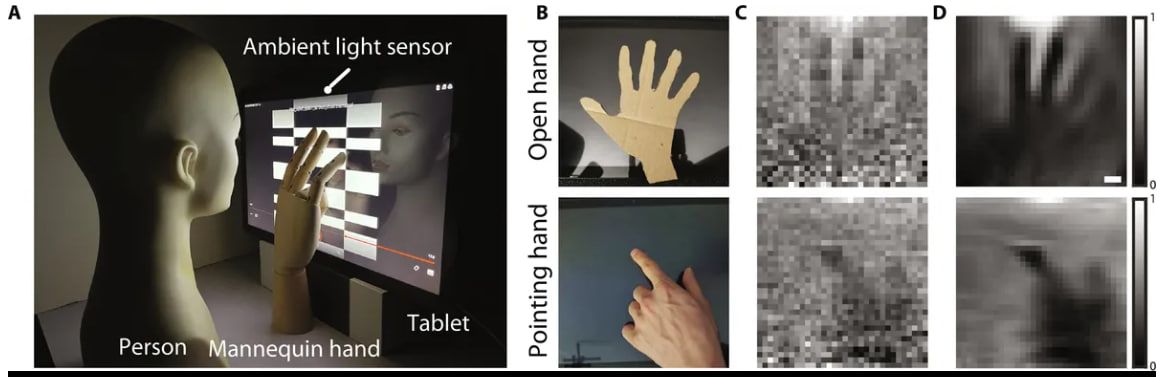

Вони протестували алгоритм на готовому планшеті Android у кількох сценаріях, включаючи посадку манекена перед екраном та використання манекена, картонної фігури або людської руки для дотику до нього, а також перевірили, чи може він розпізнавати жести під час перегляду відео. У всіх випадках результати показали, що дані датчика освітленості можуть використовуватися для розпізнавання взаємодій з екраном та створення зображень.

"Така загроза конфіденційності зображень ніколи раніше не виявлялася", - сказав Лю у своїй заяві.

Якщо це звучить дещо тривожно, вам буде приємно дізнатися, що така загроза далеко не неминуча. Швидкість, з якою зображення можна було отримати в ході дослідження, становила лише один кадр кожні 3,3 хвилини - це досить повільно, щоб той, хто намагався отримати зображення, важко встигав за взаємодією з вашим телефоном у режимі реального часу. І навіть якщо вони отримують зображення, якщо вони отримані з природного відео, зображення можуть бути розмитими.

Дослідники пропонують два основних способи захистити свою цифрову конфіденційність від датчика яскравості:

- Керування дозволами програм: користувачі повинні мати можливість контролювати, які програми можуть отримувати доступ до датчика яскравості. Це дозволить їм вирішувати, хто може зазирнути в їхнє цифрове життя.

- Обмеження точності та швидкості датчика: обмеження точності та швидкості датчика зменшує кількість інформації, яку він збирає. Це ускладнює хакерам отримання значних даних. Наприклад, замість чітких знімків будуть отримані розмиті зображення низької роздільної здатності, що значно ускладнить зловмисникам завдання відстеження активності користувача.

Підписуйтесь на наш Telegram-канал, щоб не пропустити важливих новин. За новинами в режимі онлайн прямо в месенджері слідкуйте у нашому Telegram-каналі Інформатор Live. Підписатися на канал Viber можна тут.

ЧИТАЙТЕ ТАКОЖ:

- Небіжчики з кільцями на обличчі та відрами біля ніг: під Києвом знайшли 1000-літнє язичницьке кладовище

- Буде ще сто папуг, які матюкаються: у зоопарку не можуть впоратися з нецензурною лексикою птахів

- На Україну обрушиться антициклон. Погода порадує тільки білок - прогноз з 22 по 28 січня

- Ви не винні, Google дійсно став гіршим. Весь Інтернет - теж

- Наявність братів і сестер робить дітей нещасливими - несподіваний висновок