Датчик освещения на телефоне может шпионить за вами - фото

На сегодняшний день, взлом или получение информации об объекте слежения с помощью датчика освещения слишком сложен для широкомасштабных атак

Люди очень доверяют своим мобильным телефонам. Но, к сожалению, они тоже могут быть использованы против нас. Так, новое исследование ученых Массачусетского технологического института показало, в качестве хакеров могут использовать датчик освещенности телефона для отслеживания нашей активности.

Датчики внешнего освещения используются телефонами для определения уровня окружающего освещения и соответствующей регулировки яркости при включенной автоматической настройке. В то время как другие функции телефона, такие как камера или микрофон, требуют разрешения пользователя для доступа к ним приложений, датчики освещенности обычно этого не делают. Конкретно этим, по мнению исследователей, можно пользоваться, пишет Іflscience.

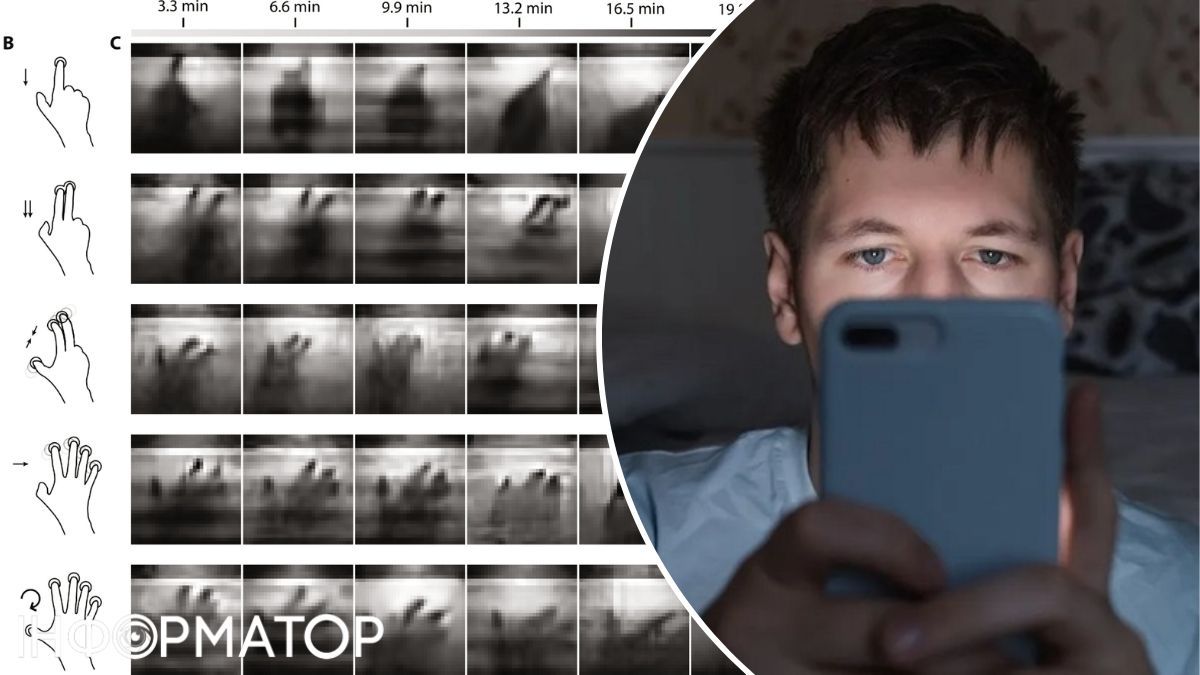

Команда под руководством Яна Лю из Массачусетского технологического института разработала алгоритм, способный использовать изменения, зафиксированные датчиком освещенности, для реконструкции изображений сенсорных взаимодействий человека с телефоном, таких как прокрутка или свайп.

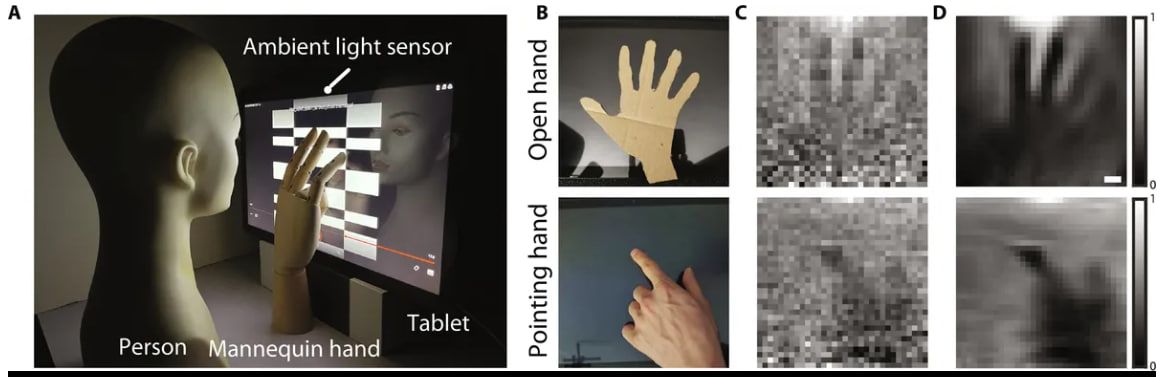

Они протестировали алгоритм на готовом планшете Android в нескольких сценариях, включая посадку манекена перед экраном и использование манекена, картонной фигуры или человеческой руки для прикосновения к нему, а также проверили, может ли он распознавать жесты при просмотре видео. Во всех случаях результаты показали, что данные датчика освещенности могут использоваться для распознавания взаимодействий с экраном и создания изображений.

"Такая угроза конфиденциальности изображений никогда раньше не проявлялась", - сказал Лю в своем заявлении.

Если это звучит тревожно, вам будет приятно узнать, что такая угроза далеко не неизбежна. Скорость, с которой изображение можно было получить в ходе исследования, составляла всего один кадр каждые 3,3 минуты - это довольно медленно, чтобы тот, кто пытался получить изображение, тяжело успевал за взаимодействием с телефоном в режиме реального времени. И даже если они получают изображение, если они получены из природного видео, изображения могут быть размыты.

Исследователи предлагают два основных способа оградить свою цифровую конфиденциальность от датчика яркости:

- Управление разрешениями программ: пользователи должны иметь возможность контролировать, какие приложения могут получать доступ к датчику яркости. Это позволит им решать, кто может заглянуть в их цифровую жизнь.

- Ограничение точности и скорости датчика: ограничение точности и скорости датчика уменьшает количество собираемой информации. Это усложняет хакерам получение значительных данных. Например, вместо четких снимков будут получены размытые изображения низкого разрешения, что значительно усложнит злоумышленникам задачу отслеживания активности пользователя.

Подписывайтесь на наш Telegram-канал, чтобы не пропустить важные новости. За новостями в режиме онлайн прямо в мессенджере следите в нашем Telegram-канале Информатор Live. Подписаться на канал Viber можно здесь.

ЧИТАЙТЕ ТАКЖЕ:

- Покойники с кольцами на лице и ведрами у ног: под Киевом нашли 1000-летнее языческое кладбище

- Будет еще сто матерящихся попугаев: в зоопарке не могут справиться с нецензурной лексикой птиц

- На Украину обрушится антициклон. Погода порадует только белок - прогноз с 22 по 28 января

- Вы не виноваты, Google действительно стал хуже. Весь Интернет - тоже

- Наличие братьев и сестер делает детей несчастливыми - неожиданный вывод